Batteriemanagement-Systeme (BMS) bilden das Herzstück moderner Elektrofahrzeuge und Energiespeicherlösungen. Diese komplexen Systeme überwachen und steuern kritische Batterieparameter wie Spannung, Temperatur und Ladezustand. Doch mit der zunehmenden Vernetzung und Digitalisierung wächst auch die Angriffsfläche für Cyberkriminelle. Ein kompromittiertes BMS kann nicht nur zu Datenverlust führen, sondern auch physische Schäden an der Batterie verursachen oder sogar Sicherheitsrisiken für Benutzer darstellen.

Penetrationstests haben sich als unverzichtbares Werkzeug etabliert, um diese Schwachstellen aufzudecken, bevor sie von Angreifern ausgenutzt werden können. Durch systematische Sicherheitsanalysen können Unternehmen potenzielle Bedrohungen identifizieren und ihre Systeme entsprechend härten. Dieser Artikel beleuchtet die spezifischen Herausforderungen und Methoden beim Testen von BMS-Sicherheit und zeigt auf, wie professionelles Embedded Software Engineering dabei hilft, robuste Lösungen zu entwickeln.

Warum Penetrationstests für Batteriemanagement-Systeme kritisch sind

Penetrationstests für Batteriemanagement-Systeme unterscheiden sich grundlegend von herkömmlichen IT-Sicherheitstests. Während klassische Penetrationstests hauptsächlich auf Netzwerke und Softwareanwendungen abzielen, müssen BMS-Tests sowohl die Software- als auch die Hardwarekomponenten berücksichtigen. Die eingebetteten Systeme kommunizieren über verschiedene Protokolle wie CAN-Bus, LIN oder Ethernet und sind oft direkt mit physischen Komponenten verbunden.

Die Komplexität steigt zusätzlich durch die Echtzeitanforderungen dieser Systeme. Ein BMS muss innerhalb von Millisekunden auf kritische Situationen reagieren können. Sicherheitsmechanismen dürfen diese zeitkritischen Prozesse nicht beeinträchtigen. Gleichzeitig müssen sie robust genug sein, um sowohl externe Angriffe als auch interne Systemfehler abzuwehren.

Moderne Elektrofahrzeuge sind zunehmend vernetzt und tauschen Daten mit externen Systemen aus. Over-the-Air-Updates, Ferndiagnose und Cloud-Anbindungen erweitern die potenzielle Angriffsfläche erheblich. Ein erfolgreicher Angriff auf das BMS könnte Angreifern ermöglichen, die Batterieperformance zu manipulieren, Fahrzeugdaten abzufangen oder im schlimmsten Fall sogar physische Schäden zu verursachen.

Spezifische Bedrohungsszenarien für BMS

Angreifer können verschiedene Vektoren nutzen, um Batteriemanagement-Systeme zu kompromittieren. Netzwerkbasierte Angriffe zielen auf die Kommunikationsschnittstellen ab und versuchen, unerlaubten Zugang zu den Steuerungsfunktionen zu erlangen. Dabei können Angreifer gefälschte Nachrichten in den CAN-Bus einschleusen oder die Kommunikation zwischen verschiedenen Systemkomponenten manipulieren.

Physische Angriffe stellen eine weitere bedeutende Bedrohung dar. Durch direkten Zugang zu den Hardware-Komponenten können Angreifer Debug-Schnittstellen missbrauchen, Firmware extrahieren oder Hardware-Trojaner installieren. Besonders kritisch sind Angriffe auf die Kryptographie-Module, da diese oft die Basis für die gesamte Systemsicherheit bilden.

Supply-Chain-Angriffe haben in den letzten Jahren an Bedeutung gewonnen. Kompromittierte Komponenten oder Software-Bibliotheken können bereits in der Entwicklungsphase eingeschleust werden und sind dann extrem schwer zu entdecken. Diese Angriffe sind besonders gefährlich, da sie oft erst nach der Auslieferung an den Endkunden entdeckt werden.

Methoden und Werkzeuge für BMS-Penetrationstests

Professionelle Penetrationstests für BMS erfordern spezialisierte Werkzeuge und Methodiken. Hardware-in-the-Loop-Simulationen ermöglichen es, realistische Testszenarien zu schaffen, ohne physische Batterien zu gefährden. Diese Simulationen können verschiedene Betriebszustände und Fehlersituationen nachstellen und dabei das Verhalten des BMS unter verschiedenen Angriffsbedingungen analysieren.

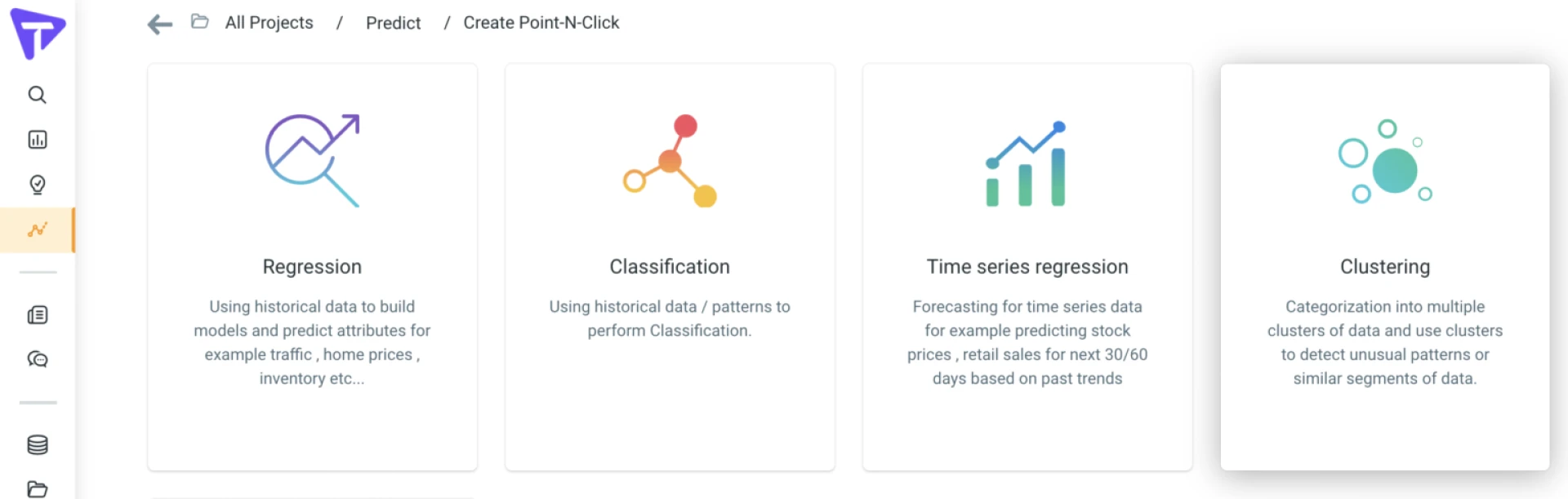

Fuzzing-Techniken haben sich als besonders effektiv für die Identifizierung von Schwachstellen in der Kommunikationssoftware erwiesen. Durch das systematische Senden von manipulierten oder unerwarteten Daten an die verschiedenen Schnittstellen können Tester potenzielle Buffer-Overflows, Race-Conditions oder andere Softwarefehler aufdecken.

Static Code Analysis und Dynamic Analysis ergänzen einander beim Auffinden von Sicherheitslücken in der BMS-Software. Während statische Analysen den Quellcode ohne Ausführung untersuchen, analysieren dynamische Verfahren das Laufzeitverhalten und können so auch komplexere Schwachstellen identifizieren, die erst durch die Interaktion verschiedener Systemkomponenten entstehen.

Die Rolle von Embedded Software Engineering bei der BMS-Sicherheit

Embedded Software Engineering spielt eine zentrale Rolle bei der Entwicklung sicherer Batteriemanagement-Systeme. Bereits in der Designphase müssen Sicherheitsaspekte berücksichtigt und entsprechende Schutzmaßnahmen implementiert werden. Security-by-Design-Prinzipien sorgen dafür, dass Sicherheit nicht als nachträglicher Zusatz betrachtet wird, sondern von Anfang an integraler Bestandteil der Systemarchitektur ist.

Die Implementierung kryptographischer Verfahren erfordert tiefgreifendes Verständnis der Hardware-Limitierungen eingebetteter Systeme. Ressourcenschonende Verschlüsselungsalgorithmen müssen so implementiert werden, dass sie auch auf mikrocontrollerbasierten Systemen effizient laufen, ohne die Echtzeitfähigkeit zu beeinträchtigen. Gleichzeitig müssen sie ausreichend stark sein, um modernen Angriffsverfahren zu widerstehen.

Secure Boot-Mechanismen und Code-Signing-Verfahren stellen sicher, dass nur autorisierte Software auf dem System ausgeführt wird. Die Implementierung dieser Mechanismen in ressourcenbeschränkten Umgebungen erfordert sorgfältige Optimierung und kann nur durch erfahrene Embedded-Entwickler erfolgreich realisiert werden.

Best Practices für sichere BMS-Entwicklung

Die Entwicklung sicherer Batteriemanagement-Systeme folgt bewährten Prinzipien der sicheren Software-Entwicklung, die jedoch an die speziellen Anforderungen eingebetteter Systeme angepasst werden müssen. Defensive Programmierung hilft dabei, unerwartete Eingaben abzufangen und das System in einem sicheren Zustand zu halten, auch wenn einzelne Komponenten fehlschlagen.

Regelmäßige Sicherheitsaudits und Penetrationstests sollten während des gesamten Entwicklungszyklus durchgeführt werden, nicht erst bei der finalen Produktversion. Frühe Tests ermöglichen es, kostspielige Designänderungen zu vermeiden und Sicherheitsprobleme zu beheben, bevor sie sich in der gesamten Systemarchitektur manifestieren.

Die Implementierung von Logging- und Monitoring-Funktionen ermöglicht es, verdächtige Aktivitäten zu erkennen und bei Sicherheitsvorfällen entsprechend zu reagieren. Diese Funktionen müssen jedoch so implementiert werden, dass sie selbst nicht zu einer Schwachstelle werden und keine sensiblen Informationen preisgeben.

Herausforderungen bei der BMS-Sicherheitstestung

Die Testung von Batteriemanagement-Systemen bringt einige einzigartige Herausforderungen mit sich. Die Echtzeitanforderungen bedeuten, dass Sicherheitsmechanismen die Systemperformance nicht beeinträchtigen dürfen. Dies erfordert sorgfältige Optimierung und oft innovative Ansätze bei der Implementierung von Sicherheitsfeatures.

Die Heterogenität der verwendeten Hardware und Software erschwert die Entwicklung standardisierter Testverfahren. Verschiedene Mikrocontroller-Architekturen, Betriebssysteme und Kommunikationsprotokolle erfordern angepasste Teststrategien und spezialisierte Kenntnisse der jeweiligen Plattformen.

Compliance-Anforderungen aus verschiedenen Industriestandards und Regulierungen müssen bei der Sicherheitstestung berücksichtigt werden. Standards wie ISO 26262 für funktionale Sicherheit oder SAE J3061 für Cybersicherheit in Fahrzeugen definieren spezifische Anforderungen, die sich auf die Testmethodiken auswirken.

Zukünftige Entwicklungen und Trends

Die Entwicklung von BMS-Sicherheit wird durch mehrere technologische Trends geprägt. Machine Learning und KI-basierte Anomalieerkennung könnten helfen, bisher unbekannte Angriffsmuster zu identifizieren und das System proaktiv zu schützen. Diese Technologien müssen jedoch so implementiert werden, dass sie auch in ressourcenbeschränkten Umgebungen funktionieren.

Quantum-Computing stellt eine langfristige Bedrohung für aktuelle Verschlüsselungsverfahren dar. Post-Quantum-Kryptographie wird in den kommenden Jahren an Bedeutung gewinnen, und BMS-Entwickler müssen bereits heute die Migration zu quantenresistenten Algorithmen planen.

Die zunehmende Vernetzung von Fahrzeugen und Energiesystemen erfordert neue Ansätze für die Sicherheitsarchitektur. Zero-Trust-Prinzipien und dezentrale Sicherheitsmodelle könnten traditionelle perimeterbasierende Sicherheitskonzepte ablösen.

Wie Mira-ee Sie bei sicheren BMS-Lösungen unterstützt

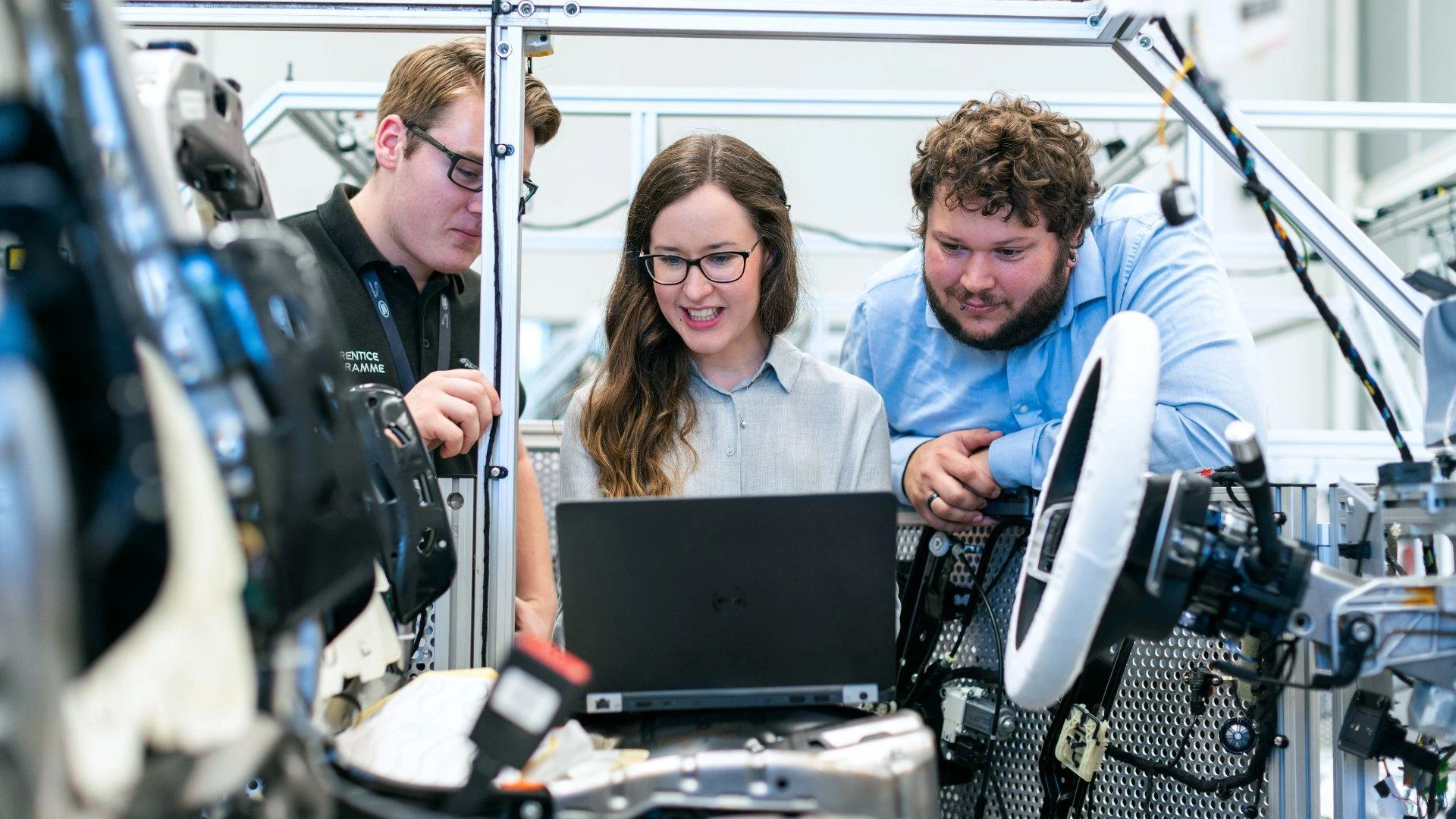

Mira-ee verfügt über umfassende Expertise in der Entwicklung sicherer eingebetteter Systeme und bietet spezialisierte Dienstleistungen für die BMS-Sicherheit. Unser multidisziplinäres Team kombiniert tiefgreifendes Embedded Software Engineering Know-how mit modernsten Penetrationstest-Methodiken. Wir verstehen die einzigartigen Herausforderungen von Batteriemanagement-Systemen und entwickeln maßgeschneiderte Sicherheitslösungen, die sowohl funktionale als auch Sicherheitsanforderungen erfüllen.

Von der initialen Sicherheitsanalyse über die Implementierung robuster Schutzmaßnahmen bis hin zu regelmäßigen Sicherheitsaudits begleiten wir unsere Kunden durch den gesamten Entwicklungszyklus. Dabei setzen wir auf bewährte Methoden und innovative Ansätze, um auch zukünftigen Bedrohungen gewachsen zu sein.

Investition in sichere BMS-Technologie zahlt sich aus

Penetrationstests für Batteriemanagement-Systeme sind mehr als nur eine Compliance-Anforderung. Sie sind eine strategische Investition in die Zukunftsfähigkeit und Marktposition eines Unternehmens. Sichere BMS-Lösungen schaffen Vertrauen bei Kunden und Partnern und können einen entscheidenden Wettbewerbsvorteil darstellen.

Die Kosten für nachträgliche Sicherheitsmaßnahmen übersteigen die Investitionen in proaktive Sicherheitstestung bei weitem. Unternehmen, die heute in umfassende BMS-Sicherheit investieren, positionieren sich optimal für die Herausforderungen der elektrifizierten und vernetzten Zukunft. Die Zusammenarbeit mit erfahrenen Partnern wie Mira-ee ermöglicht es, diese komplexen Herausforderungen erfolgreich zu meistern und innovative, sichere Lösungen zu entwickeln.

Sign in to leave a comment.